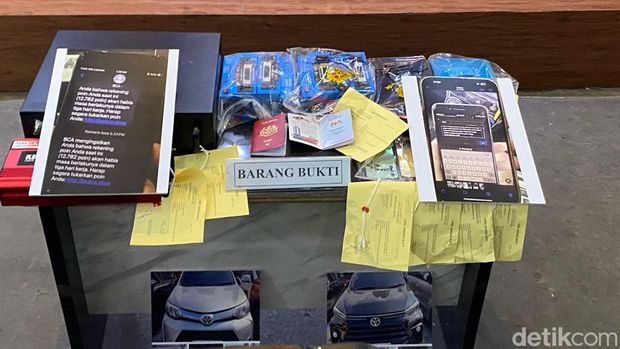

Kasus penipuan bermodus SMS berisi iming-iming hadiah dari bank dibongkar polisi. Tiga warga negara (WN) Malaysia menjadi pelaku, dua di antaranya ditangkap polisi.

Direktorat Reserse (Ditres) Siber Polda Metro Jaya membongkar kasus ini setelah korban melapor karena kehilangan sejumlah uang di rekening bank. Terungkap bahwa korban sebelumnya menerima SMS dari pelaku yang mengaku pihak bank.

Pelaku menggunakan nama sejumlah bank swasta dalam menyebarkan SMS tersebut. SMS itu berisi pemberitahuan palsu bahwa korban mempunyai sejumlah poin yang akan kedaluarsa jika tidak secepatnya ditukarkan dengan hadiah.

SCROLL TO CONTINUE WITH CONTENT

"Pelaku diduga menggunakan perangkat system elektronik berupa alat blaster SMS yang dikendalikan melalui HP yang diberikan oleh LW (DPO) ke para pengguna HP," kata Kasubdit Penmas Polda Metro Jaya, AKBP Reonald Simanjuntak, dalam konferensi pers, Selasa (24/6/2025).

Dua WN Malaysia ditangkap berinisial OKH (53) dan CY (29) ditangkap aparat pada Senin (16/6). Mereka dikendalikan 'mastermind' yang juga WN Malaysia berinisial LW (35) yang masih diburu polisi.

Tersangka CY ditangkap di Jalan Jenderal Sudirman, Menteng, Jakarta Pusat (Jakpus), tepatnya di sekitar Bundaran Hotel Indonesia (HI). Sementara tersangka OKH ditangkap di Jalan Pantai Indah Kapuk, Kamal Muara, Penjaringan, Jakarta Utara (Jakut).

1. Waspadai Modus SMS Fake

|

Kasus penipuan bermodus SMS berisi iming-iming hadiah dari bank dibongkar polisi. Tiga warga negara (WN) Malaysia menjadi pelaku, dua di antaranya ditangkap. (Wildan N/detikcom)

|

"Dengan SMS yang disebar maka jika link fake tersebut diklik oleh penerima SMS akan terjadi phising yang dapat merugikan para pemilik rekening bank," kata dia.

Para korban mengalami kerugian ratusan juta rupiah akibat terkena penipuan modus SMS phising ini. Kasus ini juga turut merugikan pihak bank karena menurunnya kepercayaan dari nasabah.

Para pelaku menyebarkan SMS phising menggunakan rangkaian perangkat yang dibawa dalam mobil. Para pelaku menyebarkan SMS blast itu di lokasi tertentu untuk menargetkan korbannya.

Polisi menjelaskan para pelaku menyebarkan SMS berisi link situs palsu untuk mengelabui korban. Alat SMS blasting tersebut seolah seperti tower pemancar sinyal atau base transceiver station (BTS) yang bergerak mobile karena dimasukkan dalam mobil.

"Iya, fungsinya sama seperti BTS. Jadi dia sudah punya konten SMS, kemudian setiap nomor yang masuk dalam radius radiasi signal

dia, dia akan memblasting SMS ke semua HP, semua provider," kata dia.

Alat BTS palsu tersebut mengirimkan SMS phising kepada semua nomor HP yang ada dalam radius jangkauan alat itu.

2. Peran 3 Tersangka

|

WN Malaysia tersangka SMS Fake. (Wildan/detikcom)

|

"Mengirim alat yang digunakan untuk blasting SMS dari Malaysia ke Indoensia. Menyiapkan/Memasang perangkat elektronik (blasting) SMS di mobil yang digunakan oleh kedua tersangka CY dan OKH," tambahnya.

Kemudian, LW juga memantau hasil blasting SMS yang disebar CY dan OKH. LW juga berperan mengambil alih mobile banking penerima SMS blasting yang masuk ke link phising yang dikirimkan tersangka.

Sementara, tersangka CY dan OKH memiliki peran yang sama, yaitu menyebarkan SMS phising menggunakan alat dalam mobil yang telah disetting oleh tersangka LW.

Ditressiber Polda Metro Jaya mengungkap kasus penipuan modus sebar SMS phising mengaku pihak bank. Kasus ini dikendalikan 3 warga negara (WN) Malaysia. Foto: (Wildan N/detikcom) Ditressiber Polda Metro Jaya mengungkap kasus penipuan modus sebar SMS phising mengaku pihak bank. Kasus ini dikendalikan 3 warga negara (WN) Malaysia. Foto: (Wildan N/detikcom) |

3. Pemufakatan Jahat di Klub Malam Malaysia

CY dan OKH mengenal tersangka LW dari sebuah klub malam di Malaysia. Keduanya ditawari LW untuk menjadi operator blasting SMS fake dengan dijanjikan gaji 10 ribu ringgit sebulan.

"Kemudian dia (OKH dan CY) berangkat (ke Indonesia) dengan kesepakatan gaji, gaji kurang lebih 10.000 ringgit per bulan," ujarnya.

CY dan OKH menyanggupi tawaran LW. Mereka lalu menyusun rencana penipuan modus blasting SMS palsu berisi link phising. Para tersangka juga menggunakan alat dari Malaysia yang dikirim ke Jakarta.

"Mereka ini semua melakukan perencanaan, terus kesepakatan semua di Malaysia. Jadi dia di Indonesia itu, dia mencari rental mobil sendiri, mencari tempat penginapan sendiri, terus dikirimkan alatnya di Indonesia, kemudian dia install

sendiri," katanya.

4. Korban Rugi Ratusan Juta

|

Kasus penipuan bermodus SMS berisi iming-iming hadiah dari bank dibongkar polisi. Tiga WN Malaysia menjadi pelaku, dua di antaranya sudah ditangkap. (Wildan N/detikcom)

|

Kasubdit IV Ditres Siber Polda Metro Jaya, AKBP Herman Edco Wijaya Simbolon menambahkan total ada 15 ribu orang yang menerima SMS dari pelaku. Namun, ada empat orang yang menjadi korban hingga ATM miliknya terkuras.

"Yang ada terdata dengan modus operandi ini baru ada empat LP. Total kerugian kurang lebih Rp 400 juta," kata Herman.

Dia mengatakan tidak semua orang yang menerima SMS phising dari pelaku kemudian tertarik dan klik link dan mengisi identitas. Keduanya ditangkap pada Senin (16/6).

"Yang dikatakan korban itu, orang yang menerima SMS konten itu juga kita kategorikan sebagai korban. Jadi kalau dari laporan yang kita terima dari salah satu bank yang

ada, itu kurang lebih 15 ribu orang yang sudah menerima SMS dan melakukan pengaduan," jelasnya.

WN Malaysia tersangka SMS Fake. (Wildan/detikcom) WN Malaysia tersangka SMS Fake. (Wildan/detikcom) |

5. Ancaman 12 Tahun Penjara

Para tersangka dijerat pasal berlapis. Para tersangka terancam hukuman penjara minimal 6 tahun dan maksimal 12 tahun dengan potensi tambahan hukuman denda.

Para tersangka disangkakan Pasal 46 ayat juncto Pasal 30 UU ITE dengan ancaman penjara maksimal 6 tahun dan/atau denda maksimal Rp 600 juta. Pelaku juga dijerat Pasal 48 ayat juncto Pasal 32 UU ITE dengan ancaman penjara maksimal 8 tahun dan/atau denda maksimal Rp 2 miliar.

Polisi juga menerapkan pelaku dengan Pasal 51 ayat 1 juncto Pasal 35 UU ITE dengan ancaman penjara maksimal 12 tahun dan/atau denda maksimal Rp 12 miliar.