Ilustrasi : Edi Wahyono

Kamis, 15 September 2022"Banyak chat dan telepon dari nomor tidak dikenal masuk ke nomor WhatsApp saya," ujar salah satu korban kebocoran data pendaftaran SIM card kepada reporter detikX.

Pria asal Nusa Tenggara Timur tersebut mulai merasakan adanya keanehan sejak Senin, 5 September 2022. Mulanya ada tiga nomor telepon yang melakukan panggilan beberapa kali, lalu disusul oleh chat yang berisi konten-konten bermuatan pornografi.

Mendapat serangkaian pesan tersebut, korban bingung dan ketakutan. Satu-satu langkah yang dapat dilakukannya hanya memblokir nomor-nomor tersebut.

Tidak hanya itu, seorang perempuan yang berdomisili di Jakarta juga mendapat teror serupa. Sejak awal September setidaknya ada 12 nomor tidak dikenal melakukan panggilan ke nomor ponselnya. Selain itu, ada sekitar 19 nomor tidak dikenal yang mengirimkan sejumlah pesan.

"Itu jumlah yang telacak di riwayat, tetapi ada juga yang terhapus secara otomatis karena saya sudah report nomor itu," ujar korban yang merupakan seorang pekerja di perusahaan swasta tersebut kepada reporter detikX.

Korban menjelaskan, ia memiliki dua nomor telepon aktif yang terdaftar dengan Nomor Induk Kependudukan (NIK) dan Kartu Keluarga yang sama. Teror telepon dan pesan menyasar nomor yang paling aktif ia gunakan, termasuk untuk bekerja.

"Nomor-nomor itu ada dari berbagai macam negara, ada yang dari India, Bangladesh, Pakistan, dan beberapa negara lain," ujarnya.

Setiap ada telepon dari nomor tidak dikenal dan janggal, ia akan diamkan terlebih dahulu. Setelah panggilan itu berakhir, ia baru memblokir nomor tersebut. Sayangnya, ada beberapa nomor melakukan panggilan berkali-kali. Kondisi tersebut terjadi saat jam kerja, sehingga korban merasa sangat terganggu.

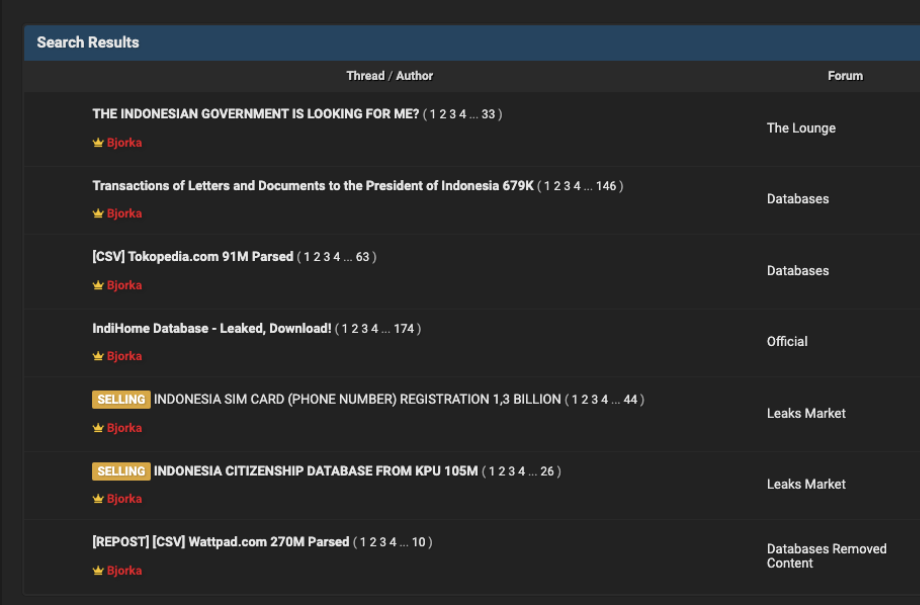

Cuplikan layar berbagai utas yang dibuat Bjorka di BreachForums.

Foto : detikX

"Dua hari pertama itu paling parah, saya cukup ketakutan dan paranoid kalau mau bepergian. Ada yang kirim gambar dan video porno juga. Saya menduga mereka tidak tahu saya siapa. Saya di-chat dan dipanggil dengan nama orang lain," ucap korban.

Bjorka adalah hacker yang menjadi biang pemicu teror terhadap kedua korban tersebut. Pada 31 Agustus lalu, melalui laman Breached Forums, Bjorka mengklaim telah berhasil membobol sistem Kemenkominfo dan mengambil 1,3 miliar data pengguna SIM card di Indonesia. Data itu ia jual dengan harga US$50.000 atau sekitar Rp 745 juta.

Sebagai bukti, Bjorka membagikan sekitar 2 juta data gratis di forum tersebut. Data tersebut berisi nomor SIM card, NIK, dan KK. Dua korban yang dihubungi oleh reporter detikX di atas, memiliki nomor SIM card dan NIK yang termasuk dalam 2 juta data tersebut. Bjorka bukanlah orang yang melakukan teror, tetapi ia hanya yang membobol dan menyebarkan data pribadi.

Aksi peretasan tersebut bukan menjadi yang pertama dan satu-satunya bagi Bjorka. Melalui Breach Forums, pada 2020 lalu, ia membeberkan telah meretas dan mengambil data pelanggan Tokopedia. Data tersebut terdiri dari ID pengguna, password, email dan nomor telepon. Semua data itu berukuran 11 dan 24 gigabita.

Berselang cukup lama, pada 20 Agustus 2022, Bjorka kembali memamerkan keahliannya dengan mengambil data 26 juta pelanggan IndiHome. Sekumpulan data itu terdiri dari IP address, riwayat pencarian internet, e-mail, nama lengkap, dan NIK.

Kemudian pada 6 September, terdapat 105 juta data kependudukan yang berhasil ia ambil dan diklaim berasal dari data Komisi Pemilihan Umum atau KPU. Data itu terdiri dari nama lengkap, NIK, dan nomor Kartu Keluarga. Baru-baru ini, Bjorka juga menunjukkan bahwa dia telah meretas sejumlah data surat rahasia kepresidenan. Menko Polhukam Mahfud Md kemarin, membantah klaim adanya surat rahasia yang bocor tersebut.

Reporter detikX telah berupaya menghubungi Bjorka melalui akun Telegram. Namun, Bjorka enggan merespons. Dalam grup Telegram yang ia inisiasi, Bjorka sesumbar susah ditemukan penegak hukum.

"Tidak ada yang bisa melacakku. Termasuk para idiot yang berada di pemerintahan Indonesia," tulis Bjorka dalam grup tersebut dalam bahasa Inggris.

Bahaya Pasar Gelap Jual-Beli Data Pribadi

Tim detikX menemui seorang peretas yang menyebut dirinya sebagai XPaRTa atau GrenXPaRTa. Menurutnya pembobolan dan jual beli data memang marak terjadi serta terbukti menguntungkan.

"Data dijual di dark web atau forum-forum sejenisnya pasti ada yang beli. Data bisa untuk bobol rekening, spam, peretasan yang lebih besar, bahkan spam kayak pinjol itu bisa juga. Misal data nama dan alamat saja, itu saja laku, apalagi NIK dan nomor telepon," ujarnya kepada reporter detikX.

Menurut pengalamanya, ia menjual data hasil peretasan ke sesama hacker, terutama yang berasal dari luar negeri. Data tersebut digunakan oleh hacker di luar negeri untuk melakukan phising atau pembobolan rekening dan kartu kredit. Untuk melakukan aksi itu, para hacker hanya membutuhkan alamat e-mail calon korban.

Dia menjelaskan, hacker memiliki metode untuk mencuri data atau masuk ke perangkat seperti smartphone melalui panggilan telepon. Untuk itu data telepon laku untuk dijual. Saat telepon dari peretas diangkat, sistem peretasan berjalan. Begitu juga dengan SMS atau chat, begitu dibuka, sistem peretasan berjalan.

Saat masih aktif melakukan jual beli data, XPaRTa pada tahun 2011 pernah meretas data pengguna platform ecommerce Amazon. Data tersebut terdiri dari e-mail, nama, dan alamat lengkap pengguna. Saat itu, ia merampas dan menjual 10 gigabita data pengguna Amazon di kawasan Asia.

Data-data itu akhirnya dijual ke berbagai komunitas bawah tanah dengan harga yang setara Rp 1000 per satu akun pengguna. Untuk satu peretasan, secara pribadi XPaRTa setidaknya dapat memperoleh uang setara Rp 9 juta. Transaksinya dilakukan menggunakan platform PayPal.

Tidak hanya Amazon, bahkan ia juga mengambil data dari platform pembayaran PayPal. Dia mengaku mengambil sekitar 6 gigabita data pengguna. Data itu akhirnya juga berhasil dijual dan diuangkan.

Dalam melakukan aksinya, XPaRTa tidak sendiri. Dia bersama rekan-rekannya berjumlah 20 orang. Dia mengaku berperan sebagai pencari celah dan mengelabui sistem keamanan. Saat berhasil masuk, rekan-rekannya bertugas mengambil data yang ditargetkan.

Baca Juga : Bagimu Negeri Data Pribadi Kami

Menko Polhukam Mahfud Md menggelar rapat koordinasi bersama BIN, Kapolri, hingga Menkominfo soal kebocoran data.

Foto : Wildan Noviansah/detikcom

XPaRTa dan rekan-rekannya selalu beroperasi saat dini hari waktu server tujuan. Waktu itu dipilih karena diklaim paling aman, saat sistem tidak dipantau oleh programer.

"Harus hati-hati, agar jangan sampai merusak sistem. Kalau sistem rusak, programer akan tahu kalau ada peretasan. Jadi saya selalu pesan, jangan tinggalkan jejak, jangan rusak file atau ganti apa pun, ambil data lalu kabur," jelasnya.

Selain menjual data, XPaRTa juga menghasilkan uang melalui sejumlah peretasan sistem lembaga milik pemerintah di luar negeri. Pada tahun 2014 ia meretas dan mampu masuk ke dalam sistem NASA, Badan Penerbangan dan Antariksa Amerika Serikat. Butuh empat hari baginya hanya untuk masuk ke dalam sistem NASA. Setelah melakukan peretasan, ia sengaja meninggalkan jejak dan memberi tahu NASA titik lemah di sistemnya.

"Saya dikontak mereka. Pemerintah Amerika menawarkan pekerjaan, tapi saya tidak bisa karena waktu itu masih kuliah. Akhirnya mereka memberi saya uang sebesar Rp 300-an juta sebagai tanda terima kasih. Saya bisa renovasi rumah dengan itu," ujarnya.

Tidak berhenti di sana, ia juga meretas situs kepresidenan Amerika. Berkat aksi itu, sebagai tanda terima kasih, pemerintah Amerika kembali memberinya sejumlah uang dan sertifikat.

Berhasil di luar negeri, ia mencoba peruntungan dengan meretas dan menguji keamanan sistem di lembaga pemerintah Indonesia. Sayangnya, walaupun berhasil dengan mudah masuk ke sistem-sistem tersebut, usahanya tidak pernah dihargai.

"Saya nunjukin kelemahan di laman KPU dan DPR misalnya, saya cuma dikasih ‘2 M’, itu bukan uang mas, dua kata itu, makasih Mas, itu saja. Padahal 95 persen web di Indonesia itu lemah. Kita ini soal kemanan siber nomor 139 di dunia, Kominfo ke mana saja itu kerjanya," ucapnya.

XPaRTa mengatakan, rekan-rekannya sesama hacker saat ini telah berhenti dari aktivitas jual beli data. Rekan-rekannya saat ini telah bekerja di berbagai negara sebagai tim keamanan siber. Mereka tersebar di Filipina, Amerika, Prancis, India, dan Korea.

Di sisi lain, terkait bocornya data di Indonesia, ia mengaku sempat melakukan kontak dengan Bjorka. Melalui kontak tersebut, ia memastikan bahwa data-data yang dibocorkan Bjorka merupakan data asli.

"Dia itu orang baru, hacker baru, muncul sekitar 2017. Saya sempat cek IP address-nya suka berubah-ubah, kadang di Jerman, Italia, Skotlandia dan Polandia, pemain handal dia. Dia tahu cara kabur," ucapnya.

Meski begitu, bagi XPaRTa, tidak aneh bila Bjorka mampu meretas sistem KPU dan Kemenkominfo. Dia mengklaim meretas data di lembaga negara sangat mudah, hanya membutuhkan waktu kurang lebih tiga jam dan internet yang stabil.

"Itu pukulan berat bagi Kominfo. Mereka sempat menyangkal, padahal benar itu bocor. Harusnya mereka justru tanya ke peretas, memang celahnya di mana, bocornya di mana."

Indonesia Negara Open Sources

Peneliti keamanan siber Vaksincom, Alfons Tanujaya mengatakan, Indonesia sering dicemooh di kalangan hacker internasional karena keamanan data yang lemah. Para hacker itu menyebut Indonesia sebagai negara open source.

Menurutnya, data pokok kependudukan seperti NIK seharusnya tidak boleh bocor. Sebab, NIK dapat dikaitkan dengan data lain yang lebih spesifik seperti kepemilikan aset dan riwayat kesehatan.

"Itu bisa bahaya, sekarang NIK kita bisa bocor, itu jadi kunci untuk bocornya data kita yang lain. Jangan salah, data itu juga bisa untuk propaganda politik, bisa bikin orang menang atau kalah pemilu kalau dimanfaatkan oleh ahlinya. Semua nomor telepon yang terdaftar di NIK yang sama bisa di-spam," ujarnya kepada reporter detikX.

Alfons menuturkan, data pokok kependudukan Indonesia telah bocor. Untuk membuktikan itu, Alfons meminta nama lengkap atau NIK dari salah satu reporter detikX. Cukup dengan nama lengkap atau NIK yang dimasukkan ke dalam sebuah platform digital, hampir semua data pokok pribadi milik reporter detikX tersebut muncul dan tertera dengan detail. Termasuk nama orang tua dan alamat pribadi.

Di sisi lain, terkait asal kebocoran data SIM card, menurut Alfons tidak mungkin berasal dari server yang dikelola operator. Hal itu karena data yang bocor terdiri dari hampir semua operator besar.

"Hampir tidak mungkin mereka diretas bersamaan, ini data pasti dari yang dikelola pemerintah, dalam hal ini Kemenkominfo," ujarnya.

Di sisi lain, menurut Alfons, kebocoran itu juga menunjukkan buruknya pengawasan operator seluler. Hal itu karena terbukti dari 2 juta data yang disodorkan Bjorka, ada beberapa data yang menunjukkan setiap satu NIK, dapat menampung ratusan hingga ribuan nomor telepon.

Tim detikX mencoba mengkonfirmasi ke sejumlah operator seluler terkait kebocoran tersebut. Mereka kompak menjawab melalui rilis pers yang diterbitkan Asosiasi Penyelenggara Telekomunikasi Seluruh Indonesia (ATSI). Hasil dari investigasi yang mereka lakukan adalah tidak ditemukan adanya ilegal akses di masing-masing jaringan operator. Hasil investigasi itu juga telah dilaporkan kepada Kementerian Kominfo, Kamis 8 September 2022.

Sebelumnya Menteri Komunikasi dan Informatika (Menkominfo) Johnny Gerard Plate, membantah tuduhan dugaan kebocoran data pendaftaran kartu SIM prabayar seluler itu berasal dari mereka atau Kominfo. Johnny pun berjanji akan segera melakukan audit untuk mencari asal usulnya.

"Yang pasti bahwa data itu tidak ada di Kominfo. Data itu tidak ada di Kominfo. Tapi atas mandat peraturan dan perundangan, Direktorat Jenderal dan Dirjen Aptika harus melakukan audit dan data itu sebenarnya apa statusnya," kata Menkominfo di sela Digital Economy Ministers Meeting (DEMM) G20 yang berlangsung di Nusa Dua, Bali, Kamis (1/9/2022).

Sedangkan Menko Polhukam Mahfud Md menegaskan, masyarakat harus tetap tenang. Sebab menurutnya, tak ada rahasia negara yang bocor. Dia juga mengklaim, sejauh ini yang disebarkan oleh hacker Bjorka hanya data yang bersifat umum.

"Kami terus menyelidiki karena sampai saat ini memang gambaran-gambaran pelakunya sudah teridentifikasi dengan baik oleh tim dan polisi. Tetapi belum bisa diumumkan," ujar Menko Polhukam Mahfud Md seperti dikutip dari detikNews, Rabu (14/9/2022).

Reporter: Ahmad Thovan Sugandi, May Rahmadi

Penulis: Ahmad Thovan Sugandi

Editor: Dieqy Hasbi Widhana

Desainer: Luthfy Syahban